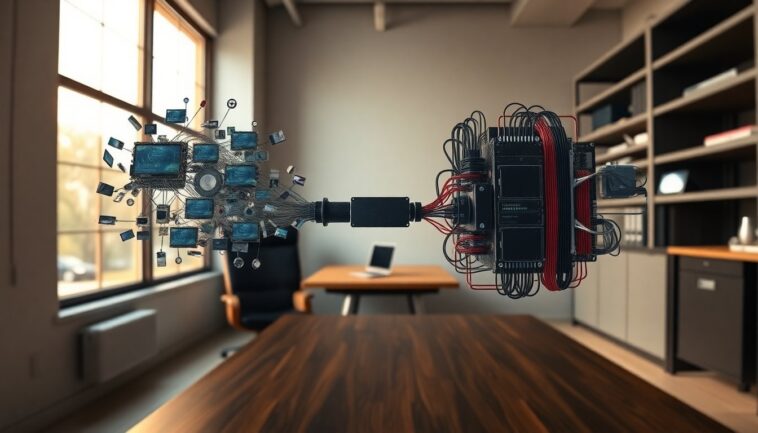

Negli ambienti IT moderni i responsabili della sicurezza si confrontano con ecosistemi distribuiti, catene di fornitura fragili e superfici di attacco in espansione. Per semplificare si tende verso la consolidazione delle piattaforme, ma la semplificazione diventa vantaggio reale solo quando esiste una integrazione profonda che coinvolge dati, controllo e identità. Il rischio principale non è più necessariamente la singola piattaforma, bensì il livello di integrazione che collega sistemi eterogenei e amplia il perimetro di fiducia delegata.

Gli avversari moderni spesso non attaccano direttamente il nucleo, ma sfruttano le connessioni: API, OAuth token, applicazioni di terze parti e workflow automatizzati. Queste integrazioni possono diventare punti unici di fallimento se non gestite con rigore: token sovradimensionati, credenziali statiche, componenti vulnerabili e responsabilità frammentate sono tutti vettori che permettono l’autenticazione tramite fiducia delegata invece della compromissione diretta della piattaforma.

Perché il livello di integrazione è il nuovo perimetro

Quando le integrazioni crescono senza governance, la fiducia si estende oltre i confini previsti e il perimetro aziendale si disegna sulle relazioni tra sistemi. Un segnale evidente di integration theatre è la presenza di connettori fragili che semplicemente scambiano dati tra database separati senza offrire contesto o controllo centralizzato. Al contrario, una vera piattaforma condivide telemetria, applica policy coerenti e uniforma l’identity attraverso un broker comune, consentendo di ricostruire catene d’attacco multi‑fase e rispondere in modo coordinato.

Indicatori pratici per distinguere integrazione reale da theatre

Per valutare un’offerta occorre controllare alcuni aspetti chiave: la separazione tra data plane e control plane, la capacità di centralizzare i log in un unico data lake, la propagazione automatica delle regole tramite un policy orchestrator e l’uso di un identity broker che implementi RBAC e ABAC in modo uniforme.

Molti vendor pubblicizzano integrazioni ma forniscono solo connettori: questi ultimi possono nascondere workflow non documentati e dipendenze che aumentano il rischio complessivo.

Progettare per resilienza, non per dipendenza

La concentrazione su un unico fornitore può ridurre la complessità operativa ma crea anche monoculture vulnerabili. Per limitare l’impatto di un possibile guasto è preferibile adottare architetture che combinino un centro di policy con enforcement distribuito: il cosiddetto cyber security mesh. Questa strategia mantiene i controlli critici attivi anche in caso di indisponibilità della componente centrale e favorisce l’uso di tool best‑of‑breed per preservare flessibilità e mitigare il lock‑in.

Zero trust come strategia e non come prodotto

L’approccio zero trust deve essere una strategia organizzativa ampia, non un singolo prodotto.

Riferimenti come il Q3 2026 Forrester Zero Trust Landscape ricordano che la fiducia minima, l’autenticazione continua e la micro‑segmentazione sono elementi essenziali. Abbinare la piattaforma a strumenti specializzati e politiche di verifica continua aumenta la robustezza architetturale e riduce la possibilità che un malfunzionamento della piattaforma provochi interruzioni di business.

Governare il livello di integrazione come un asset critico

Le integrazioni devono essere inventariate e trattate allo stesso modo dei sistemi core: scansionate, modello di minaccia applicato prima della messa in produzione, e integrate nei framework di gestione dei terzi. È fondamentale imporre scope API a least‑privilege, credenziali a breve durata con rotazione automatica e monitoraggio in tempo reale del comportamento delle API tramite anomaly detection. Solo così si può misurare e ridurre il rischio di fiducia delegata che gli attaccanti cercano di sfruttare.

Azioni immediate e misurabili

In presenza di esposizione elevata, è consigliabile mappare rapidamente le integrazioni critiche, valutare la durata e i privilegi dei token e applicare rimedi mirati: rotazione delle credenziali, down‑scoping dei permessi, maggiore logging o rimozione dei connettori non necessari. Definire un blast radius controllato e rafforzare il perimetro identitario sono interventi concreti che limitano la superficie di attacco e rendono la piattaforma meno invitante per gli aggressori.

Il successo di una strategia di piattaforma sicura passa dall’analisi rigorosa delle promesse del vendor e dalla verifica che dati, identity e policy operino realmente in modo integrato. Anche la miglior piattaforma trasforma il profilo di rischio più che eliminarlo: per questo consolidamento e governance devono procedere insieme, con valutazioni continue del livello di integrazione e salvaguardie architetturali per garantire resilienza nel lungo periodo.